Recentemente, as autoridades indianas, incluindo o Central Bureau of Investigation (CBI), lançaram uma grande investigação sobre uma troca ilegal de Voz sobre Protocolo de Internet (VoIP) descoberta em Bihar. Isso não é apenas uma violação rotineira de telecomunicações — a configuração VoIP está supostamente ligada a atividades de cibercrime em larga escala, incluindo fraudes que exploram sistemas de telecomunicações fracos e enganam o público.

Em termos simples, este caso gira em torno de uma operação de telecomunicações não autorizada que usou ilegalmente a tecnologia VoIP e um dispositivo chamado caixa SIM para redirecionar chamadas internacionais para a Índia através de redes telefônicas locais. O resultado foi uma forma de os fraudadores mascararem a origem de suas chamadas e potencialmente usá-las para fins criminosos, causando perda financeira às operadoras de telecomunicações, perda de receita governamental e riscos à segurança pública.

Para entender por que isso é um grande problema, precisamos explorar várias coisas:

- O que é uma troca VoIP e como funciona

- Por que uma troca VoIP ilegal é prejudicial

- Como os fraudadores usam essa tecnologia para golpes

- Por que o CBI está investigando este caso e o que os investigadores encontraram até agora

- Como isso se encaixa no cenário mais amplo de fraude de telecomunicações habilitada por cibercrime na Índia

1. O que é VoIP e uma Troca VoIP?

Voz sobre Protocolo de Internet (VoIP) é uma tecnologia que permite às pessoas fazer chamadas de voz usando a internet em vez de redes telefônicas tradicionais. Serviços como Skype, chamadas WhatsApp, Zoom, chamadas Telegram e muitos serviços de chamadas internacionais usam VoIP porque é mais barato, flexível e pode funcionar em qualquer conexão de internet.

Uma troca VoIP é um sistema que roteia chamadas telefônicas usando protocolos de internet. Em sistemas de telecomunicações legítimos, as trocas VoIP são usadas por empresas de telecomunicações ou provedores de serviços para conectar chamadas a longas distâncias enquanto minimizam os custos. Quando feito legalmente e regulado adequadamente, isso ajuda a reduzir as taxas de chamada e torna a comunicação mais eficiente.

No entanto, quando a tecnologia VoIP é mal utilizada, criminosos podem explorá-la para contornar controles de rede legítimos, ocultar origens de chamadas e evitar taxas de chamadas internacionais. É isso que supostamente está acontecendo no caso agora sob investigação: uma troca VoIP ilegal não autorizada pelos reguladores de telecomunicações.

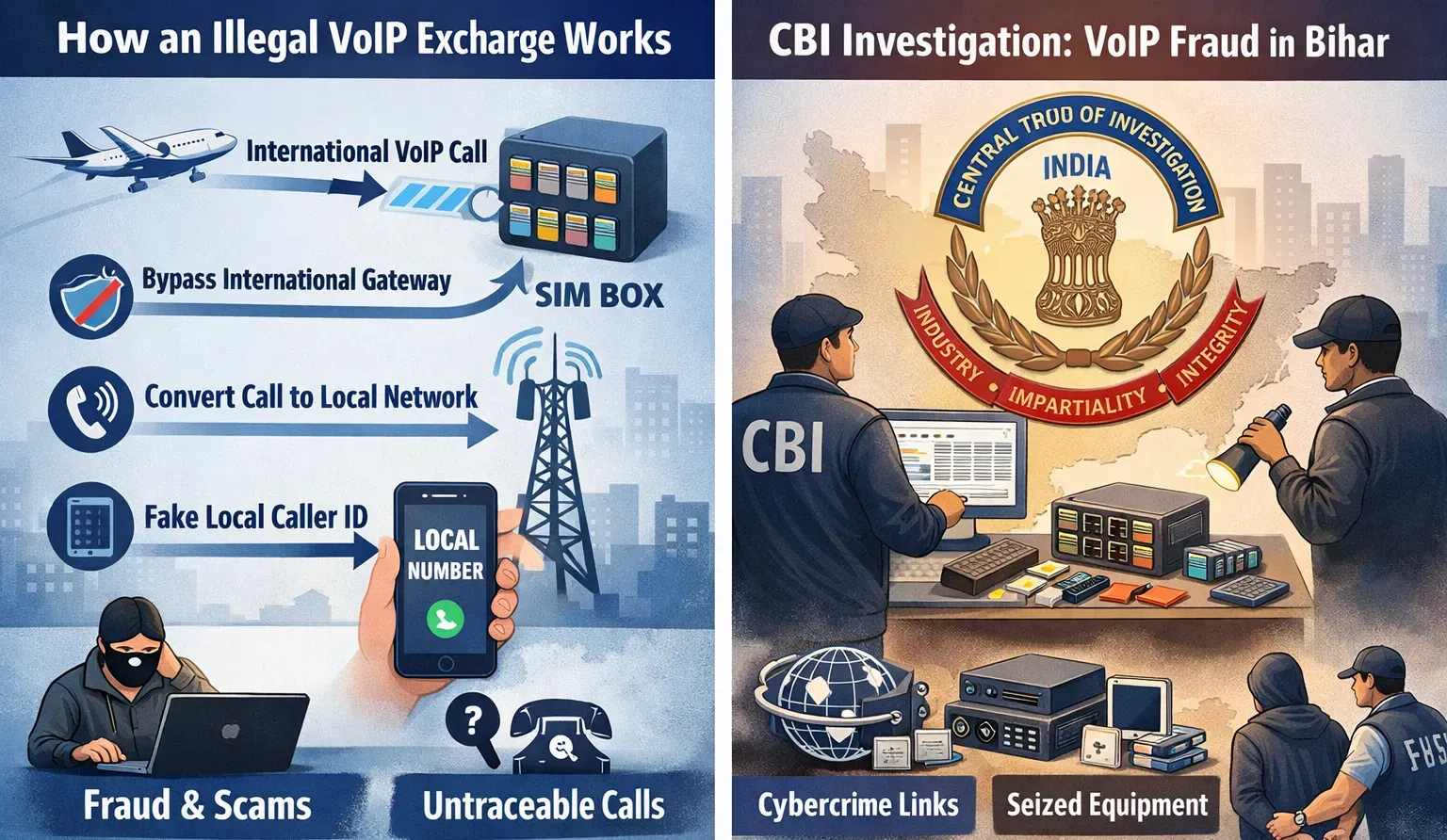

2. Como Funciona uma Troca VoIP Ilegal

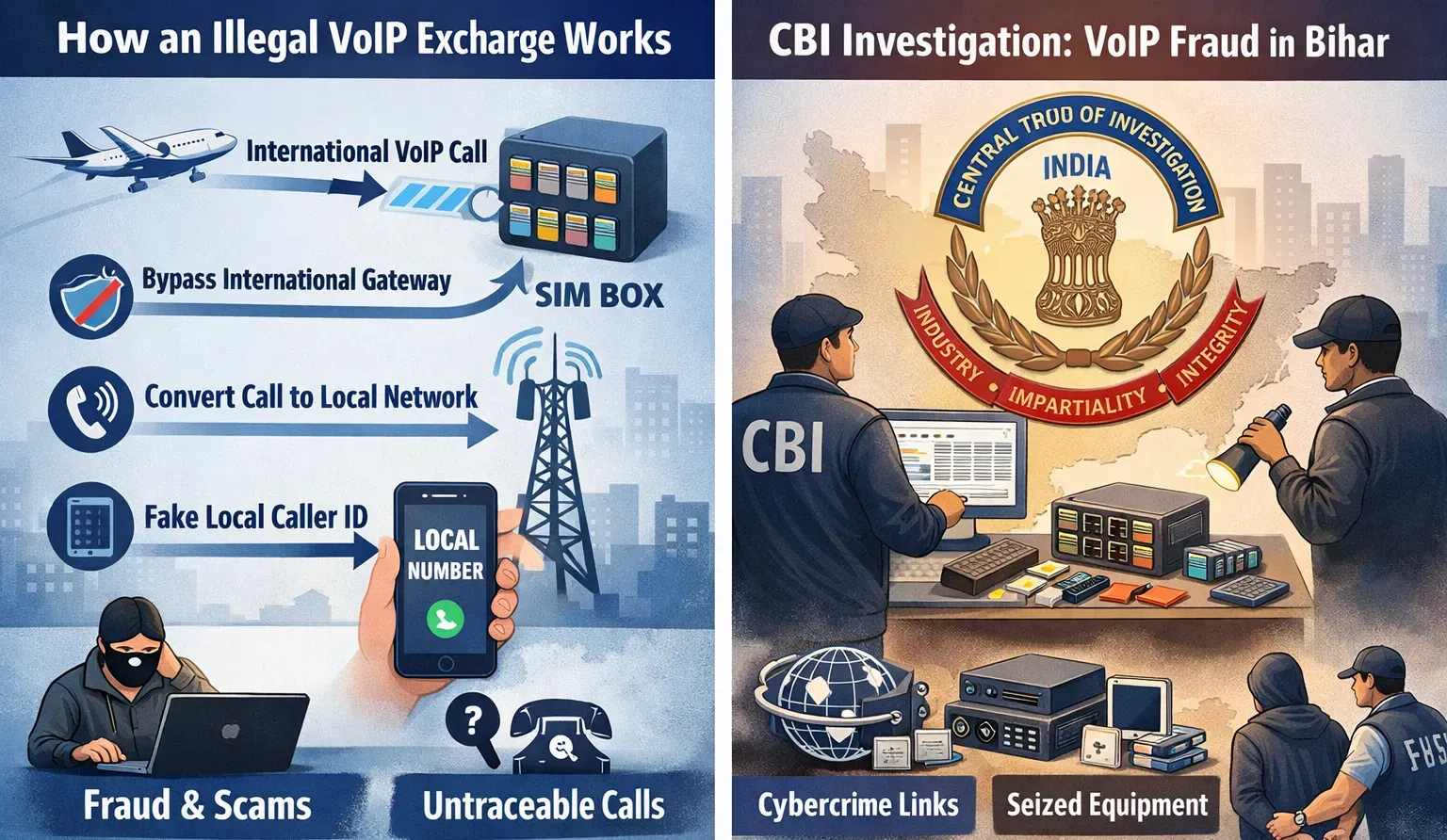

No mundo tradicional das telecomunicações, uma chamada internacional de um país estrangeiro para a Índia deve passar por gateways internacionais licenciados. Estes são regulados por autoridades como o Departamento de Telecomunicações (DoT), que garante que as chamadas internacionais paguem tarifas apropriadas e estejam sujeitas a monitoramento.

Uma caixa SIM (também chamada de gateway VoIP) é um dispositivo que contém múltiplos cartões SIM de uma operadora móvel. Ele conecta uma chamada VoIP (baseada na internet) a uma rede móvel tradicional fingindo ser muitos telefones móveis individuais. Esta configuração permite que o tráfego de voz de fora do país seja redirecionado para redes locais como se fossem chamadas domésticas, ocultando a fonte original e evitando rotas de chamadas internacionais reguladas.

Vamos detalhar isso mais detalhadamente:

- Chamada VoIP internacional chega: Uma chamada origina-se de outro país via uma rede VoIP.

- Caixa SIM intercepta a chamada: Em vez de passar pelo gateway internacional adequado, a chamada é roteada para uma caixa SIM localizada na Índia que tem muitos cartões SIM ativos.

- Chamada parece local: A caixa SIM encaminha a chamada para a rede móvel doméstica usando um de seus cartões SIM, fazendo-a parecer apenas uma chamada local comum.

- Mascaramento de identificação de chamadas: Muitos desses sistemas também usam falsificação de identificação de chamadas, onde o número apresentado ao receptor é feito para parecer local, embora a chamada realmente tenha vindo do exterior.

Todo este processo permite que criminosos contornem sistemas de monitoramento de telecomunicações, evitem tarifas internacionais e ocultem a fonte real da chamada. É essencialmente um desvio de telecomunicações ilegal.

3. Por que as Trocas VoIP Ilegais Importam

Embora isso possa parecer uma solução técnica inteligente, há várias consequências sérias:

A. Perda de Receita para Operadoras de Telecomunicações e Governo

Empresas de telecomunicações e governos perdem dinheiro porque as chamadas internacionais deveriam pagar tarifas e taxas que financiam a infraestrutura de rede e a regulação. Quando fraudadores usam caixas SIM para contornar esses sistemas, desviam a receita para longe dos canais legítimos.

B. Origens de Chamadas Obscurecidas que Ajudam Criminosos a Evitar Rastreamento

Uma vez que a chamada é feita para parecer uma chamada local, torna-se muito difícil para as forças de segurança e reguladores de telecomunicações rastrear de onde ela originalmente veio. Isso torna mais fácil para os criminosos se comunicarem com as vítimas sem detecção.

C. Facilitação de Cibercrime e Fraude

Fraudadores usam tais sistemas para fazer milhões de chamadas por dia como parte de golpes que visam cidadãos desavisados. Estes podem incluir:

- Golpes de prisão digital onde golpistas fingem ser oficiais de aplicação da lei e coagem as vítimas a transferir dinheiro.

- Phishing e fraudes de investimento onde os chamadores enganam as pessoas a revelar detalhes bancários ou fazer investimentos falsos.

- Golpes de personificação fingindo ser funcionários do governo ou bancários.

Em muitos casos, essas chamadas são roteadas através de sistemas VoIP e gateways ilegais para evitar detecção e operar em escala.

D. Riscos à Segurança Nacional

Em alguns casos de alto perfil, a fraude VoIP não é apenas sobre perda financeira. Houve casos em que golpistas fizeram chamadas fingindo ser de agências de defesa ou nacionais, o que representa uma preocupação de segurança nacional se informações críticas forem visadas.

4. O Caso Específico da Troca VoIP de Bihar Sob Investigação do CBI

De acordo com o artigo da IndiaTV News e relatórios de apoio:

Descoberta e Investigação Local

-

No distrito de Bhojpur, Bihar, a polícia local descobriu uma troca VoIP ilegal.

-

O sistema usava múltiplos cartões SIM e caixas SIM para converter chamadas internacionais em chamadas locais sem autorização adequada.

-

Foi sinalizado pela Unidade de Inteligência Digital devido a padrões incomuns de tráfego de chamadas e potencial uso indevido.

Transferência para o Central Bureau of Investigation (CBI)

-

O caso foi inicialmente registrado pela polícia de Bihar, mas devido à gravidade e suspeitas de ligações com cibercrime, foi transferido para o Central Bureau of Investigation — a principal agência investigativa federal da Índia — após uma notificação governamental.

-

O envolvimento do CBI indica preocupações de que a troca VoIP era mais do que um golpe local; pode ser parte de grandes redes transnacionais de cibercrime.

Ligações Suspeitas a Redes de Fraude

-

Os oficiais suspeitam que a configuração VoIP ilegal estava sendo usada para auxiliar cibercrimes em larga escala, possivelmente incluindo phishing, fraude e esquemas de extorsão por engenharia social.

-

Os investigadores acreditam que os fraudadores usaram a troca para mascarar a origem da chamada e coordenar operações de golpe em várias regiões.

Cartões de Telecomunicações e Distribuição

-

A investigação supostamente rastreou alguns dos cartões SIM usados neste sistema de volta a aquisições fraudulentas através de operadores de ponto de venda em outras partes do país.

-

Isso destaca não apenas o uso indevido de tecnologia, mas também a distribuição potencialmente ilegal de recursos de telecomunicações.

Esta combinação de fraude de telecomunicações, facilitação de cibercrime e irregularidades organizadas é por que o CBI considera isso mais do que apenas uma violação local de telecomunicações.

5. Padrão Mais Amplo: Fraude de Caixa SIM e VoIP em Toda a Índia

Esta troca VoIP de Bihar não é um incidente isolado. Casos semelhantes estão sendo investigados em todo o país, mostrando um padrão persistente de fraude de telecomunicações e cibercrime envolvendo tecnologia VoIP e caixas SIM. Exemplos de relatórios recentes incluem:

A. Grandes Redes de Caixa SIM em Várias Cidades

A polícia em Delhi desmantelou sindicatos usando tecnologia de caixa SIM para rotear chamadas e extorquir vítimas com golpes de "prisão digital" personificando oficiais do Esquadrão Anti-Terrorista. (sentinelassam.com)

B. Sindicatos Internacionais

Uma equipe transnacional operando de países como Camboja redirecionou chamadas para a Índia para golpes punitivos, focando em coerção psicológica para extrair dinheiro das vítimas.

C. Redes de Cartões SIM Usadas para Fraude em Massa

Em outros casos, grupos de cibercriminosos obtiveram dezenas de milhares de cartões SIM fraudulentamente para enviar mensagens em massa para golpes como phishing ou ofertas de investimento falsas — frequentemente roteadas através de gateways de telecomunicações ilegais.

D. Gateways Ilegais Contornando Infraestrutura de Telecomunicações

Em outros estados como UP e Karnataka, a polícia descobriu gateways ilegais fornecendo acesso não monitorado para chamadas internacionais disfarçadas como chamadas locais. (ThePrint)

E. Esforços Nacionais para Combater Golpes

Órgãos reguladores como a Autoridade Reguladora de Telecomunicações da Índia (TRAI) também mandaram mudanças em séries numeradas (como números "1600") para tornar as chamadas oficiais mais fáceis de reconhecer e reduzir incidentes de golpes. (Business Standard)

Juntos, esses incidentes mostram que a fraude de VoIP e caixa SIM não é um problema de nicho — é uma questão nacional de telecomunicações e cibercrime com implicações financeiras e de segurança.

6. Por que Esta Investigação Importa

Há várias razões pelas quais a investigação do CBI sobre a troca VoIP ilegal é significativa:

A. Protegendo os Cidadãos

Golpes aprimorados por VoIP como "prisão digital" e phishing drenaram bilhões de rúpias das vítimas e causaram angústia psicológica. Aplicação rigorosa ajuda a dissuadir golpistas.

B. Protegendo a Infraestrutura de Telecomunicações

As redes de telecomunicações são críticas para a infraestrutura nacional. Gateways ilegais minam regulamentações, prejudicam financeiramente as operadoras de telecomunicações e enfraquecem a integridade das redes de comunicação.

C. Redes de Crime Internacional

A natureza transfronteiriça de muitas operações de caixa SIM sugere coordenação com grupos criminosos internacionais. Investigar estes ajuda a construir melhores mecanismos para cooperação global.

D. Fortalecendo a Aplicação Legal

O envolvimento crescente do CBI reflete um reconhecimento mais amplo de que o cibercrime e a fraude de telecomunicações exigem expertise especializada e autoridade federal para investigar de forma abrangente.

7. Como os Esquemas VoIP Ilegais Facilitam Golpes

Para apreciar como esta fraude de telecomunicações funciona na prática, ajuda entender os golpes comuns que se beneficiam de trocas VoIP ilegais:

A. Golpes de Prisão Digital

Neste esquema, os chamadores personificam aplicação da lei ou agências governamentais, alegam que a vítima está envolvida em um crime, e coagem-nas a transferir dinheiro para "resolver" o problema. Essas chamadas frequentemente usam sistemas VoIP para falsificar números locais e evitar rastreamento.

B. Phishing e Fraude de Investimento

Golpistas ligam para centenas ou milhares de pessoas via redes habilitadas por VoIP para promover empréstimos falsos, investimentos ou serviços financeiros, coletando informações pessoais e bancárias.

C. Personificação de Banco e Autoridade

Cibercriminosos frequentemente alegam ser de bancos, reguladores de telecomunicações (como TRAI) ou autoridades financeiras para enganar as pessoas a compartilhar OTPs ou credenciais de login sensíveis, que são então usadas para roubo. (Business Standard)

D. SMS em Massa e Phishing

Algumas redes não apenas fazem chamadas — enviam milhões de SMS em massa que são usados em campanhas coordenadas de phishing. Essas mensagens frequentemente ligam de volta a redes de chamadas VoIP para contato de acompanhamento.

Em todos esses golpes, trocas VoIP ilegais ajudam criminosos a operar em escala e evitar detecção roteando tráfego através de gateways não autorizados.

8. Aplicação e Próximos Passos

A investigação do CBI provavelmente envolverá várias técnicas investigativas:

- Rastreamento de padrões de tráfego de chamadas e uso de SIM

- Entrevistas com pessoal de telecomunicações e distribuidores de cartões SIM

- Coordenação com agências como DoT, TRAI e aplicação da lei internacional

- Apreensão de equipamentos, servidores, caixas SIM e evidências digitais

De forma geral, este repressão é parte de uma tendência maior onde as autoridades indianas estão levando cibercrime e fraude de telecomunicações a sério, intensificando processos e tentando desmantelar redes inteiras em vez de atores individuais.

Conclusão

A troca VoIP ilegal agora sob investigação do CBI não é apenas uma violação técnica de telecomunicações — é uma infraestrutura criminal complexa que permitiu fraude em larga escala, disfarçou origens de chamadas e minou salvaguardas regulatórias. Por causa da forma como a tecnologia VoIP foi manipulada, fraudadores puderam mascarar suas atividades, evitar detecção e conduzir golpes de alvo em massa que prejudicaram financeira e psicologicamente milhares de vítimas.

As agências de aplicação da lei da Índia, incluindo o CBI, agora estão tentando desmantelar esta rede, reunir evidências e responsabilizar os culpados — incluindo potenciais ligações a grandes sindicatos internacionais de cibercrime que exploraram as falhas nos sistemas de telecomunicações.

Se você gostaria de uma análise ainda mais profunda sobre como a tecnologia de fraude VoIP funciona ou quais penalidades legais se aplicam na Índia para esses crimes, apenas me avise!

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文